MTE的开源软件支持,主要分为三大部分。Linux 内核态支持Linux 用户态支持编译工具链支持Linux内核对MTE的支持在介绍内核对MTE的支持之前,我们必须要回顾 Armv8-A Top Byte Ignore (TBI)特性。Armv8-A TCR\_EL1.bit[37] 代表 TBI0\, TCR\_EL1.bit[38] 代表 TBI1。如果 TBI0 为0,表示所有 64 位地址都参与地址计算。这...

20年果粉圈最大的新闻应该就是Apple推出第一款基于Arm架构的自研SoC M1,并且装备在了自己的Macbook,Mac Mini产品上。具体的评测,大家可以参考这篇文章笔者有幸拿到了一台M1版本的Macbook Air。尝试了搭建TF-M的开发环境,非常顺利。所以把相关步骤和注意事项分享给大家。

【嘉德点评】小米发明的即时通信软件中的异常消息拦截方案,可以自动鉴别待发送消息是否与历史消息记录相关,以阻止可疑的不相关信息发送,从而避免了例如由于误触而发送的错误信息。

安谋中国致力于集成电路产业人才培养,已连续多年作为大赛杯赛单位出具赛题,今年也不例外喔~本届集创赛“Arm杯”赛题为基于Arm处理器核的信号处理SoC设计,属于数字与SoCs设计赛道!

摘要:不管是做嵌入式的还是计算机的,稚晖君大家肯定都知道,如果你还不知道,那就去百度一下吧!稚晖君应该是每一个电子爱好者所向往但是又渴望而不可及的大佬。稚晖君2018年毕业于电子科技大学,之后进入OPPO算法岗工作,目前已经是华为AI架构师的稚晖君,本硕就读于电子科技大学。一位对作品追求极致的UP主。他热爱...

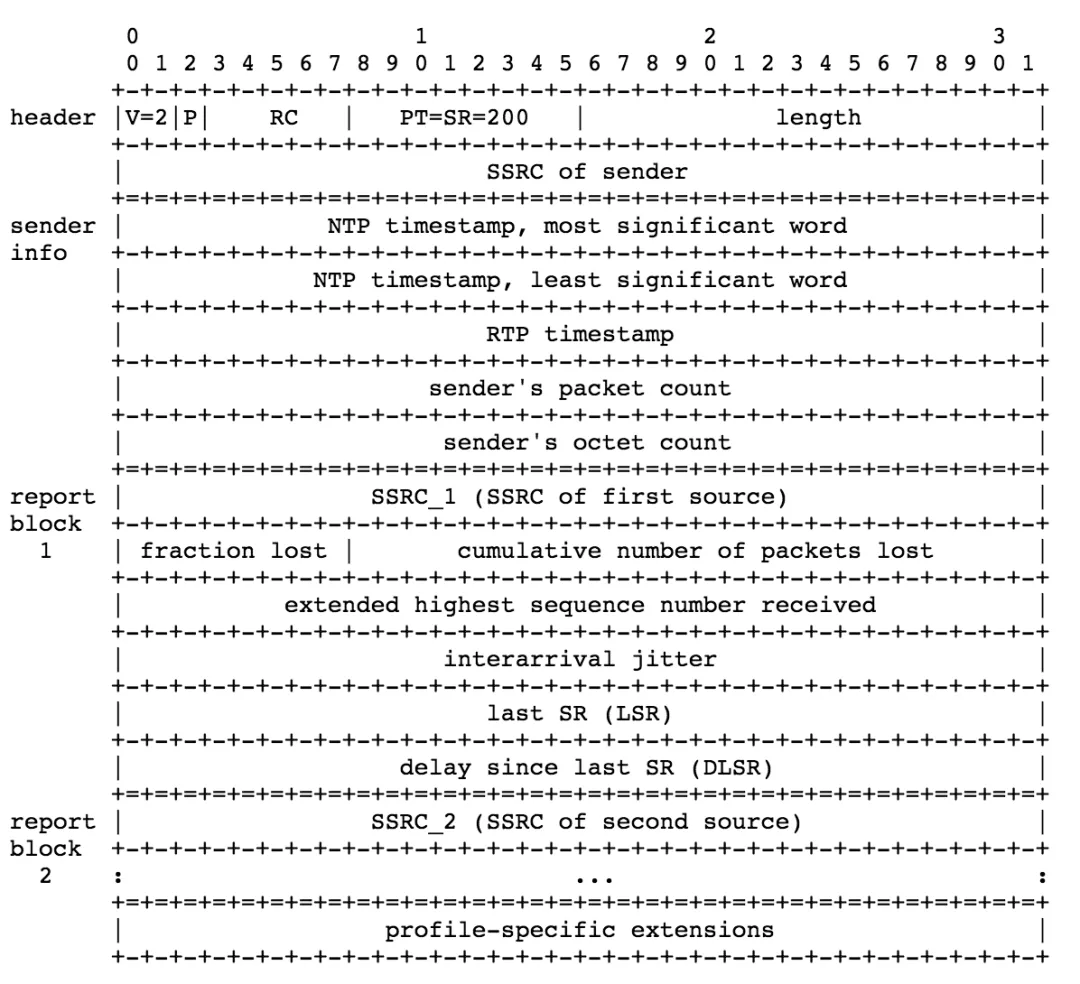

本系列文章将整理各个流媒体传输协议,包括 RTP/RTCP,RTMP,希望通过深入梳理协议的设计细节,能够给流媒体领域的开发者带来一定的启发。

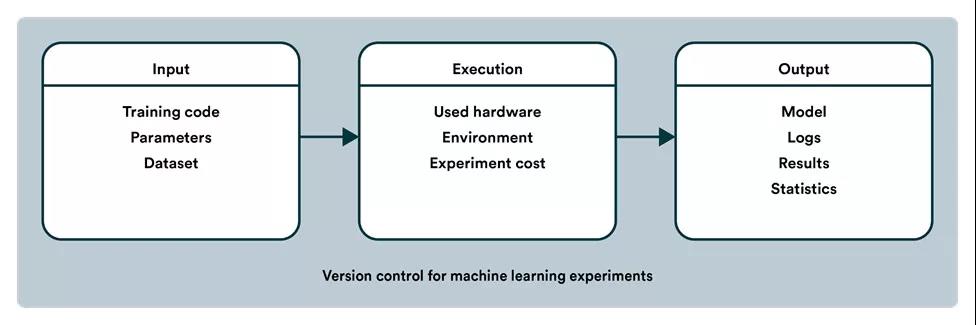

提供机器学习解决方案远不止仅提供模型那么简单。机器学习运维 (MLOps) 的基础理论可以帮助数据科学团队更快、更有信心地交付模型,其涉及版本控制、测试和流水线这三个关键概念。

订阅极术公开课,即时获取最新技术公开课信息

嵌入式端AI,包括AI算法在推理框架Tengine,MNN,NCNN,PaddlePaddle及相关芯片上的实现。欢迎加入微信交流群,微信号:aijishu20(备注:嵌入式)

Arm相关的技术博客,提供最新Arm技术干货,欢迎关注

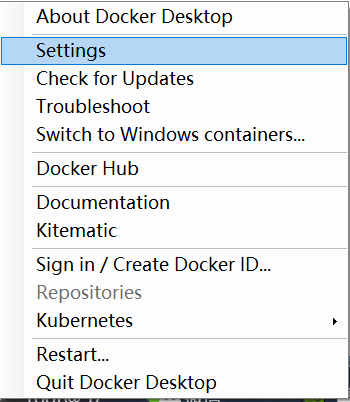

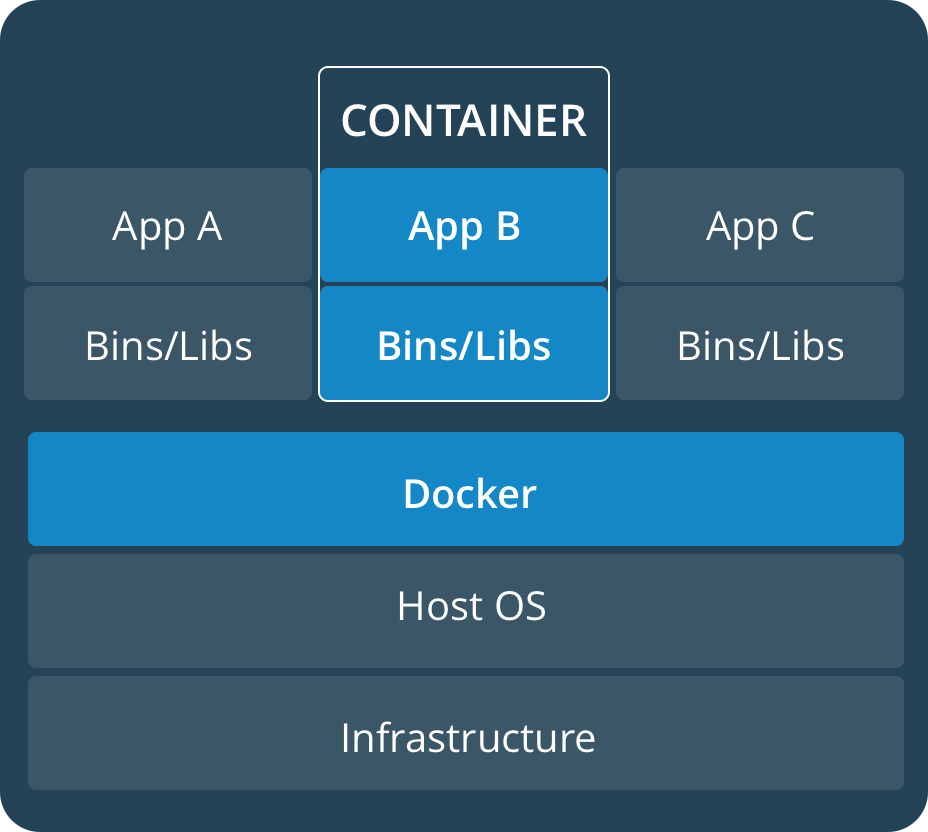

通过使用容器部署TF-M开发环境这篇文章,大家了解了如何使用Docker的容器技术快速部署TF-M开发环境。在Windows下,与容器共享本地驱动器,可以Windows下查看编辑源码,容器下编译,Windows下直接使用编译出的文件。这种开发模型对使用者非常方便。本文着重介绍下在Windows下,如何配置共享文件夹

介绍TF-M与Amazon FreeRTOS Kernel和TLS服务集成的情况 (David Wang from Arm) slides

TF-M第一次开放式技术讨论会议确认会议目的讨论会议举行的频率(两周一次)及举行时间(未定)技术topic:TF-M Interrupts (Ken Liu from Arm)会议完整视频记录

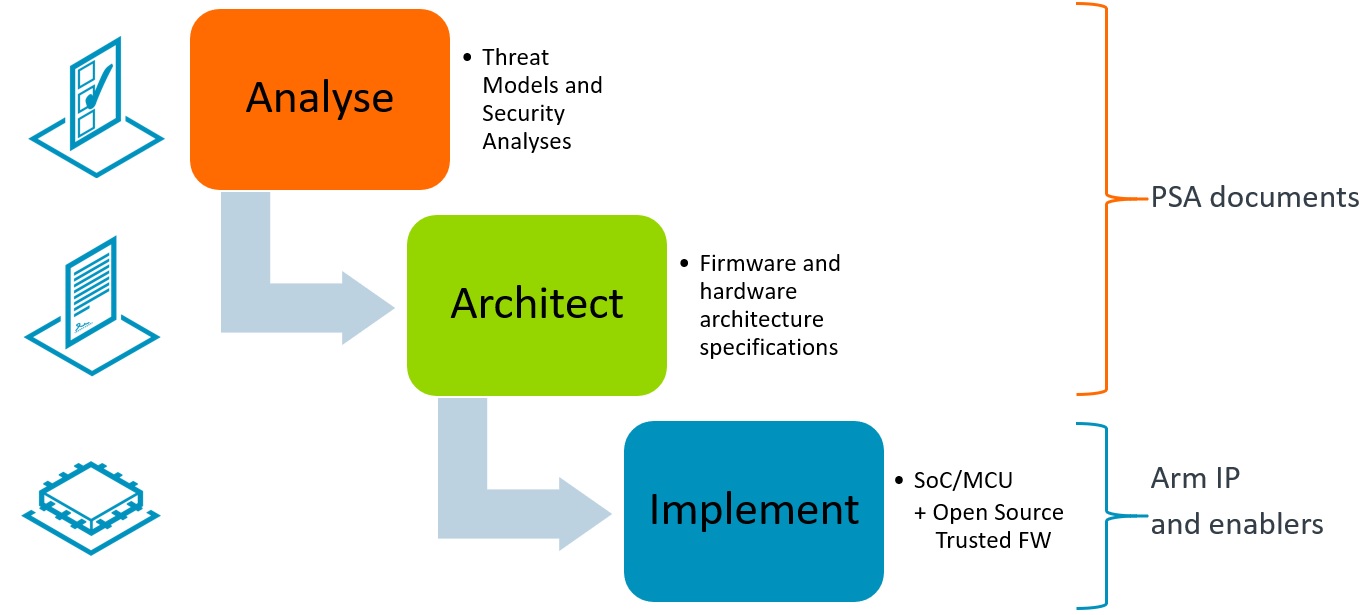

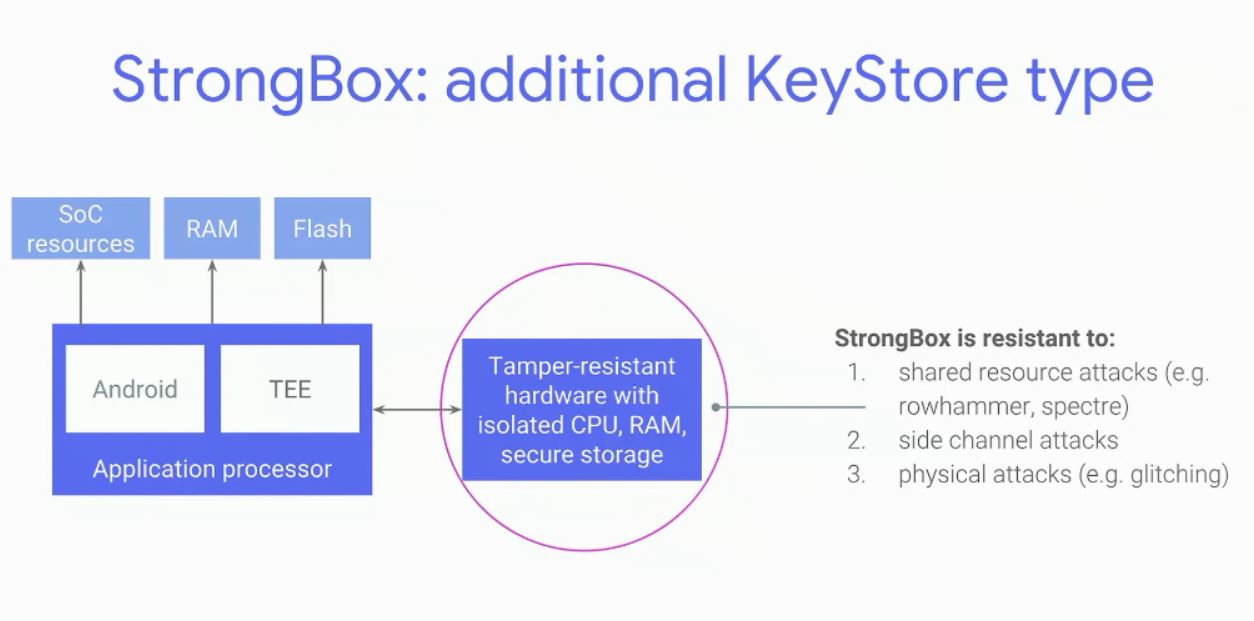

熟悉Arm的朋友基本都听说过TrustZone和PSA,但是很多不太了解两者之间是什么关系。TrustZone是Arm架构的安全扩展,是系统级的安全方案,已经被业内广泛的应用,也有两篇文章介绍过TrustZone:

Trusted Firmware M 是Arm开源的PSA(平台安全架构)参考实现.TF-M的基础编译环境是基于Linux下的(Keil Pack除外)。在部署TF-M开发环境的过程中,非Linux用户(如Windows和Mac)面临着非常大的挑战。

通过系列文章的前两篇,我们已经知道了TF-M是什么以及快速上手体验了一下TF-M。那么如果你在使用中遇到了问题,或者有新的主意想要贡献给TF-M,如何与他们取得联系呢?在这篇文章中我们将会对沟通部分做一个简单的介绍,希望这篇文章能够帮助大家快速的参与到TF-M这个项目中。文中列出的渠道都是公开且没有费用。

在之前的文章中,我们大概介绍了一下TF-M诞生的背景和它的主要结构,在进行实现细节的探寻之前,让我们直接从实际的运行入手,看一下TF-M运行起来是什么样子。

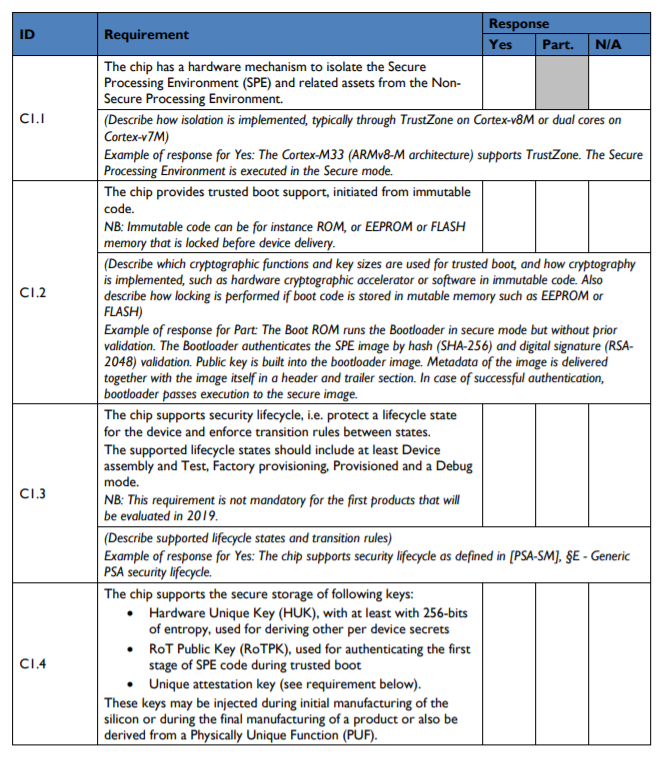

今年参加了几个展会,看到越来越多的IOT芯片和设备公司开始重视安全。在交流的过程中也发现这些公司的苦恼,因为安全技术比较泛,不知道怎么选型才能满足自己的安全要求,例如安全芯片和TrustZone到底什么区别,分别用在什么场景,以及什么关系。其实这些问题在2013年至2015年已经在手机圈谈论了无数遍,今年又...

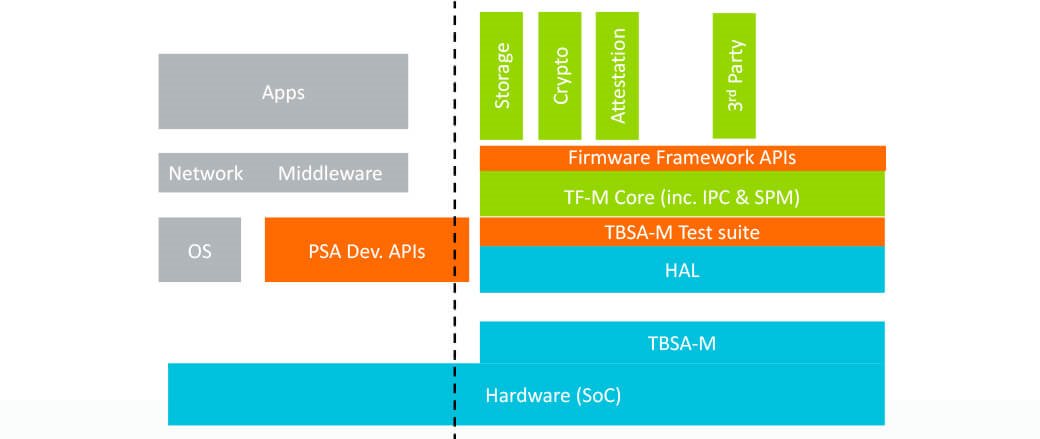

IoT高速发展的今天,大量的IoT设备使用了Arm M-profile为核心的芯片。我们会接触到越来越多的IoT设备,一个问题油然而生:数量如此巨大的IoT设备的安全性如何?目前针对IoT安全的技术和标准可谓千姿百态,除了必要的硬件安全技术,与之配套的安全软件也是必不可少的一部分。今天我们要介绍的是基于Arm M-profile的可信固...

正在到来的IoT时代,接入物联网的设备将呈现爆炸式的增长。终端设备、边缘计算设备、雾、云等组成IoT的各个环节中,海量的数据被收集、产生、存储、处理及传输。这些流动的数据将成为支撑整个物联网价值的重要组成部分。